قامت شركة Lazarus Hackers في كوريا الشمالية بسحب عملية غسل تشفير كبيرة أخرى ، حيث نجحت في الحصول على 300 مليون دولار من سرقة قياسية بقيمة 1.5 مليار دولار على Crypto Exchange BYBIT ، وفقًا لشركة Blockchain Analytics Elliptic.

قام المجريون الإلكترونيون ، الذين يعملون في نظام كوريا الشمالية ، بتمرير الأموال قبل أسبوعين فيما أصبح أكبر اختراق للتشفير في التاريخ. على الرغم من الجهود العالمية لتتبع الأصول المسروقة وتجميدها ، فقد اختفت ما لا يقل عن 20 ٪ من الأموال المسروقة.

يتم تحويل الأموال المسروقة من خلال عملية غسل تفصيلية ، مع تحذير الخبراء من أن الأموال من المحتمل أن تمول البرامج النووية والعسكرية لكوريا الشمالية.

المصدر: الإهليلجي

يقول محللو التشفير الذين يتتبعون الحركات أن المتسللين يعملون دون توقف ، باستخدام أدوات متطورة للتهرب من الكشف. وقال توم روبنسون ، المؤسس المشارك لـ Elliptic: “كل دقيقة مهمة للمتسللين الذين يحاولون إرباك مسار المال ، وهم متطورون للغاية فيما يفعلونه”.

سمح خرق أمن BYBIT لعازره باختطاف الأموال

حدث هجوم Bybit في 21 فبراير ، عندما تسلل لازاروس أحد موردي Bybit. غيّر المتسللون وجهة نقل ETH الضخمة 401،000 ، مما يجعل BYBIT يرسلون الأموال مباشرة إلى أيديهم بدلاً من محفظته الخاصة.

استفاد المجرمون من الثغرة قبل أن يدرك التبادل ما حدث. أكد الرئيس التنفيذي لشركة Bybit Ben Zhou أنه لم تتأثر أي أموال من العملاء ، لكن على الشركة تجديد الأموال المسروقة من خلال قروض المستثمرين.

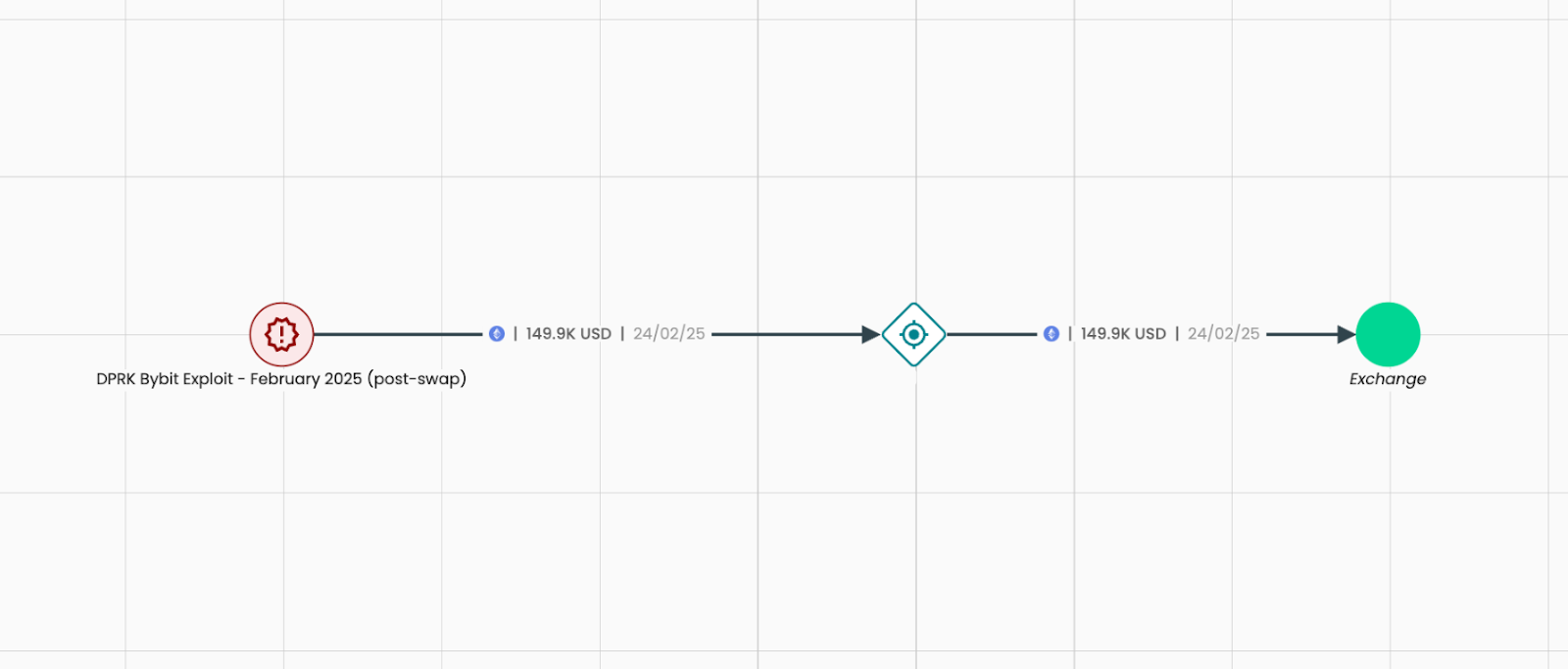

بقيمة 150 ألف دولار من الأصول المسروقة ، الآن المجمدة والاستيلاء عليها. المصدر: الإهليلجي

وقال بن: “إننا نشن الحرب على لازاروس” ، حيث أعلن عن برنامج مكافأة حيث يمكن للناس كسب مكافآت للمساعدة في تتبع الأموال المسروقة وتجميدها.

حتى الآن ، تلقى 20 شخصًا ما مجموعه 4 ملايين دولار كمكافآت للمساعدة في استرداد 40 مليون دولار من التشفير المسروقي. تعتمد الاستراتيجية على حقيقة أن جميع المعاملات يتم تسجيلها على blockchain العامة ، مما يجعل من الممكن تتبع حركة الأموال المسروقة. لكن المشكلة هي أن لازاروس جيد جدًا في غسل التشفير.

يستخدم Lazarus تبادلات التشفير لتصنيع الأموال المسروقة

في حين أن Bybit وغيرها من التبادلات تتجمد بنشاط الأموال المسروقة ، لا تتعاون جميع شركات التشفير. تم اتهام بورصة واحدة ، EXCR ، بالسماح لعازروس بصرف أكثر من 90 مليون دولار. استدعى Bybit وغيرها من الشركات يوهان روبرتس ، صاحب Exch ، لعدم التصرف بسرعة كافية لمنع المجرمين.

روبرتس ، ومع ذلك ، ينكر الاتهامات. عبر البريد الإلكتروني ، اعترف بأن EXCR لم تجمد في البداية الأموال المسروقة ، مدعيا أن شركته كانت في نزاع طويل الأمد مع BYBIT ولم يكن متأكدًا من أن الأموال كانت من الاختراق.

يقول الآن إن EXCR تتعاون ، ولكن في الوقت نفسه ، انتقد الضغط لمزيد من التنظيم ، بحجة أنه يضر بخصوصية وعدم الكشف عن هويتها.

تلوم الولايات المتحدة وحلفاؤها كوريا الشمالية على العشرات من المتسللين من التشفير على مر السنين ، مستخدمين الأموال المسروقة لدعم الاقتصاد الذي يضربه العقوبات في البلاد.

كان لازاروس يركز سابقًا على قرصنة البنوك ، ولكن في السنوات الخمس الماضية ، أصبحت تبادل التشفير هدفها الأساسي. يقول الدكتور دوريت دور ، خبير الأمن السيبراني في Check Point ، إن كوريا الشمالية أتقنت فن الجريمة الإلكترونية.

وقالت: “كوريا الشمالية هي نظام مغلق للغاية واقتصاد مغلق ، لذلك قاموا بإنشاء صناعة ناجحة للقرصنة والغسل ، ولا يهتمون بالانطباع السلبي عن الجرائم الإلكترونية”.

يعد Bybit Hack هو الأحدث في قائمة طويلة من هجمات Lazarus ، بما في ذلك 2019 Upbit Hack (41 مليون دولار مسروقة) ، و Cucoin Hack 2020 (275 مليون دولار سُرقت ، وأكثرها استرجاعًا) ، وهجوم رونين جسر 2022 (600 مليون دولار) ، و 2023 Atomic Worlet Breach (100 مليون دولار Stolen)

أضافت الولايات المتحدة أعضاء لازاروس إلى قائمة الإلكترونية المطلوبة ، لكن فرص القبض على أي شخص ضئيلة ما لم يغادروا كوريا الشمالية.

على الرغم من العقوبات الدولية وإنفاذ القانون الذي يتتبع كل خطوة ، لا يزال لازاروس يسحب بعضًا من أكبر السطو في العالم – ويصرف.